Jeśli jesteś właścicielem sklepu internetowego, to powinieneś wiedzieć, jak ważne jest bezpieczeństwo w e-commerce. Cyberzagrożenia to nie tylko problem dużych firm – każdy, kto prowadzi biznes online, może stać się celem ataków. W tym artykule podzielę się z Tobą moimi doświadczeniami i praktycznymi wskazówkami, jak rozpoznawać najczęstsze zagrożenia, takie jak phishing, złośliwe oprogramowanie, przejęcia kont, ataki DDoS czy wycieki danych. Chcę, żebyś mógł skutecznie chronić swój sklep i klientów, unikając zbędnego stresu i strat finansowych.

Phishing – nie daj się nabrać

Phishing to jedna z najpopularniejszych metod cyberataków, polegająca na wyłudzaniu poufnych informacji, takich jak loginy, hasła, numery kart kredytowych czy dane osobowe. Cyberprzestępcy podszywają się pod zaufane instytucje, takie jak banki, dostawcy usług, a nawet sklepy internetowe, aby nakłonić ofiary do ujawnienia swoich danych. Wiadomości phishingowe często wyglądają na autentyczne, co sprawia, że wiele osób daje się oszukać.

Phishing może przybierać różne formy, w tym:

- E-maile phishingowe: wiadomości rzekomo pochodzące od banku, dostawcy usług czy sklepu internetowego.

- SMS-y (smishing): wiadomości tekstowe z linkami do fałszywych stron.

- Połączenia telefoniczne (vishing): Oszuści dzwonią, podszywając się np. pod pracowników banku.

- Fałszywe strony internetowe: strony łudząco podobne do oryginalnych, np. logowania do banku.

Jak rozpoznać phishing?

Podejrzany nadawca

Sprawdź adres e-mail nadawcy. Wiadomości phishingowe często pochodzą z dziwnych domen, które tylko udają oficjalne źródła. Przykład: E-mail od „Twojego banku” może pochodzić z adresu typu bank123@dziwnadomena.com zamiast @twojbank.pl.

Błędy w tekście

Wiadomości phishingowe często zawierają literówki, dziwne sformułowania lub nienaturalny styl. Profesjonalne instytucje rzadko popełniają takie błędy.

Pilne wezwanie do działania

Phishingowe wiadomości często wykorzystują presję czasu, aby zmusić odbiorcę do szybkiej reakcji. Przykłady: „Twoje konto zostanie zablokowane w ciągu 24 godzin!” lub „Zaloguj się, aby uniknąć utraty dostępu!”.

Podejrzane linki

Najedź kursorem na link (bez klikania), aby sprawdzić docelowy adres URL. Jeśli adres wygląda podejrzanie (np. zawiera literówki lub dziwną domenę), nie klikaj.

Załączniki

Nie otwieraj załączników z nieznanych źródeł. Mogą zawierać złośliwe oprogramowanie, które zainfekuje Twoje urządzenie.

Nieprawidłowe logo lub branding

Czasami oszuści używają podrobionych logo lub nieprawidłowych kolorów, co może wskazywać na próbę phishingu.

Malware – złośliwe oprogramowanie, które może zrujnować Twój sklep

Malware to programy stworzone do kradzieży danych lub zakłócania działania Twojego sklepu internetowego. Cyberprzestępcy często wykorzystują luki w zabezpieczeniach lub przesyłają malware poprzez załączniki w e-mailach.

Jak rozpoznać malware?

Wolniejsza praca strony

Nagłe spowolnienie działania sklepu bez wyraźnej przyczyny może wskazywać na infekcję. Malware zużywa zasoby serwera, co obciąża normalną pracę witryny. Szczególnie podejrzane są nieoczekiwane spowolnienia dotyczące całej strony.

Podejrzane przekierowania

Gdy klienci informują, że po kliknięciu w linki są przenoszeni na obce witryny, to poważny sygnał ostrzegawczy. Złośliwe oprogramowanie modyfikuje kod strony, kierując ruch na szkodliwe adresy. Warto regularnie sprawdzać wszystkie linki w sklepie.

Nieznane pliki na serwerze

Regularna kontrola plików może ujawnić nowe, niezidentyfikowane elementy, których nie instalowałeś. Malware często pozostawia pliki wykonawcze czy skrypty niezbędne do jego działania. Pliki o dziwnych nazwach lub w nietypowych lokalizacjach powinny wzbudzić podejrzenia.

Zmienione treści na stronie

Złośliwe oprogramowanie może modyfikować zawartość witryny, dodając nieautoryzowane reklamy, linki czy zmieniając teksty. Zmiany te mogą być subtelne lub wyraźnie widoczne. Systematyczne sprawdzanie wyglądu i treści pomoże szybciej wykryć ingerencję.

Nieautoryzowane wysyłanie e-maili

Jeśli z Twojej domeny wysyłane są spamowe wiadomości lub zauważasz dziwne e-maile w folderze „Wysłane”, może to oznaczać przejęcie konta powiązanego ze sklepem. Przestępcy często używają zainfekowanych serwerów do rozsyłania spamu.

Zablokowanie przez Google lub program antywirusowy

Ostrzeżenia przeglądarek o niebezpiecznej zawartości Twojej witryny oznaczają, że systemy bezpieczeństwa wykryły złośliwe oprogramowanie. Takie blokady nie tylko odstraszają klientów, ale także negatywnie wpływają na pozycję w wynikach wyszukiwania.

Przejęcia kont – kiedy ktoś kradnie tożsamość Twoich klientów

Przejęcie konta to sytuacja, w której atakujący uzyskuje nieautoryzowany dostęp do konta użytkownika, wykorzystując różne metody, takie jak phishing, ataki brute force, wycieki danych czy złośliwe oprogramowanie. Kiedy osoba trzecia przejmie kontrolę nad kontem, może wykraść tożsamość użytkownika, co oznacza, że atakujący może działać w imieniu ofiary, podszywając się pod nią.

Aby zminimalizować ryzyko, warto wiedzieć, jak rozpoznać przejęcie konta oraz jak się przed nim chronić.

Jak rozpoznać przejęcie konta?

Logowania z nietypowych lokalizacji

Jeśli zauważysz, że ktoś loguje się na Twoje konto z miejsca, w którym Ty nie byłeś, może to oznaczać, że ktoś nieuprawniony uzyskał dostęp do Twojego konta. Wiele platform oferuje powiadomienia o logowaniach z nowych urządzeń lub lokalizacji.

Zmiany w ustawieniach konta bez Twojej zgody

Nagłe zmiany w ustawieniach konta, takie jak zmiana adresu e-mail, numeru telefonu lub hasła, których nie dokonałeś, mogą wskazywać na przejęcie konta. Atakujący często zmieniają te dane, aby utrudnić Ci odzyskanie dostępu.

Podejrzane transakcje

Jeśli na Twoim koncie pojawiają się transakcje, których nie autoryzowałeś, może to być oznaka, że ktoś uzyskał dostęp do Twojego konta i wykorzystuje je do nielegalnych działań.

Ataki DDoS – gdy Twój sklep przestaje działać

Atak DDoS (distributed denial of service) to rodzaj cyberataku, w którym atakujący zalewa serwer lub stronę internetową ogromną ilością sztucznego ruchu, pochodzącego z wielu źródeł (np. zainfekowanych komputerów, botnetów). Celem takiego ataku jest przeciążenie systemu, co uniemożliwia prawidłowe działanie strony lub usługi. W efekcie sklep internetowy, strona firmowa lub aplikacja przestaje działać, co prowadzi do strat finansowych, utraty klientów i uszkodzenia reputacji.

Ataki DDoS są szczególnie niebezpieczne dla firm, które opierają swoją działalność na ciągłej dostępności usług online, takich jak sklepy internetowe, platformy płatnicze czy serwisy streamingowe. Przerwa w działaniu może oznaczać utratę przychodów, niezadowolenie klientów oraz koszty związane z przywróceniem działania serwisu.

Jak rozpoznać atak DDoS?

Nagły wzrost ruchu

Jeśli zauważysz, że ruch na Twojej stronie lub serwerze gwałtownie rośnie w krótkim czasie, może to być oznaka ataku DDoS. Taki ruch często pochodzi z wielu różnych adresów IP, co odróżnia go od naturalnego wzrostu zainteresowania.

Wolniejsze działanie lub całkowita niedostępność strony

Podczas ataku DDoS serwer staje się przeciążony, co prowadzi do spowolnienia działania strony lub jej całkowitej niedostępności. Użytkownicy mogą mieć problem z załadowaniem strony lub wykonaniem jakichkolwiek operacji.

Nietypowe zachowanie serwera

Monitorowanie logów serwera może ujawnić nietypowe wzorce ruchu, takie jak duża liczba zapytań z jednego źródła lub powtarzające się żądania do tej samej strony.

Wycieki danych – największy koszmar każdego e-commerce

Wycieki danych to jedno z najpoważniejszych zagrożeń dla sklepów internetowych. Polegają one na nieautoryzowanym dostępie do poufnych informacji, takich jak dane osobowe klientów, numery kart kredytowych, hasła czy historia transakcji. Utrata tych danych może prowadzić do katastrofalnych skutków, zarówno dla klientów, jak i dla samego sklepu.

Jak rozpoznać wyciek danych?

Jeśli klienci zgłaszają, że na ich kontach pojawiają się transakcje, których nie autoryzowali, może to oznaczać, że doszło do wycieku danych, a ich dane zostały wykorzystane przez oszustów.

Wielu dostawców usług bezpieczeństwa monitoruje sieć pod kątem wycieków danych. Jeśli Twoje dane zostaną wykryte w nieautoryzowanych miejscach (np. na darknecie), możesz otrzymać alert.

Nagły wzrost ruchu, podejrzane zapytania do bazy danych lub próby dostępu do chronionych zasobów mogą wskazywać na próbę kradzieży danych.

Klienci mogą zgłaszać, że otrzymują podejrzane wiadomości e-mail lub powiadomienia, które sugerują, że ich dane mogły zostać przejęte.

Dlaczego ochrona danych jest tak istotna?

Wyciek danych to nie tylko problem techniczny, ale także kryzys wizerunkowy i finansowy. Dla klientów ich dane osobowe i finansowe są niezwykle cenne, a utrata zaufania do sklepu może być trudna do odbudowania. Dlatego inwestycja w bezpieczeństwo danych to nie tylko obowiązek prawny, ale także strategiczny element budowania trwałej relacji z klientami.

Pamiętaj, że lepiej zapobiegać niż leczyć – w przypadku wycieku danych koszty naprawy szkód mogą być znacznie wyższe niż koszty wdrożenia skutecznych środków ochrony.

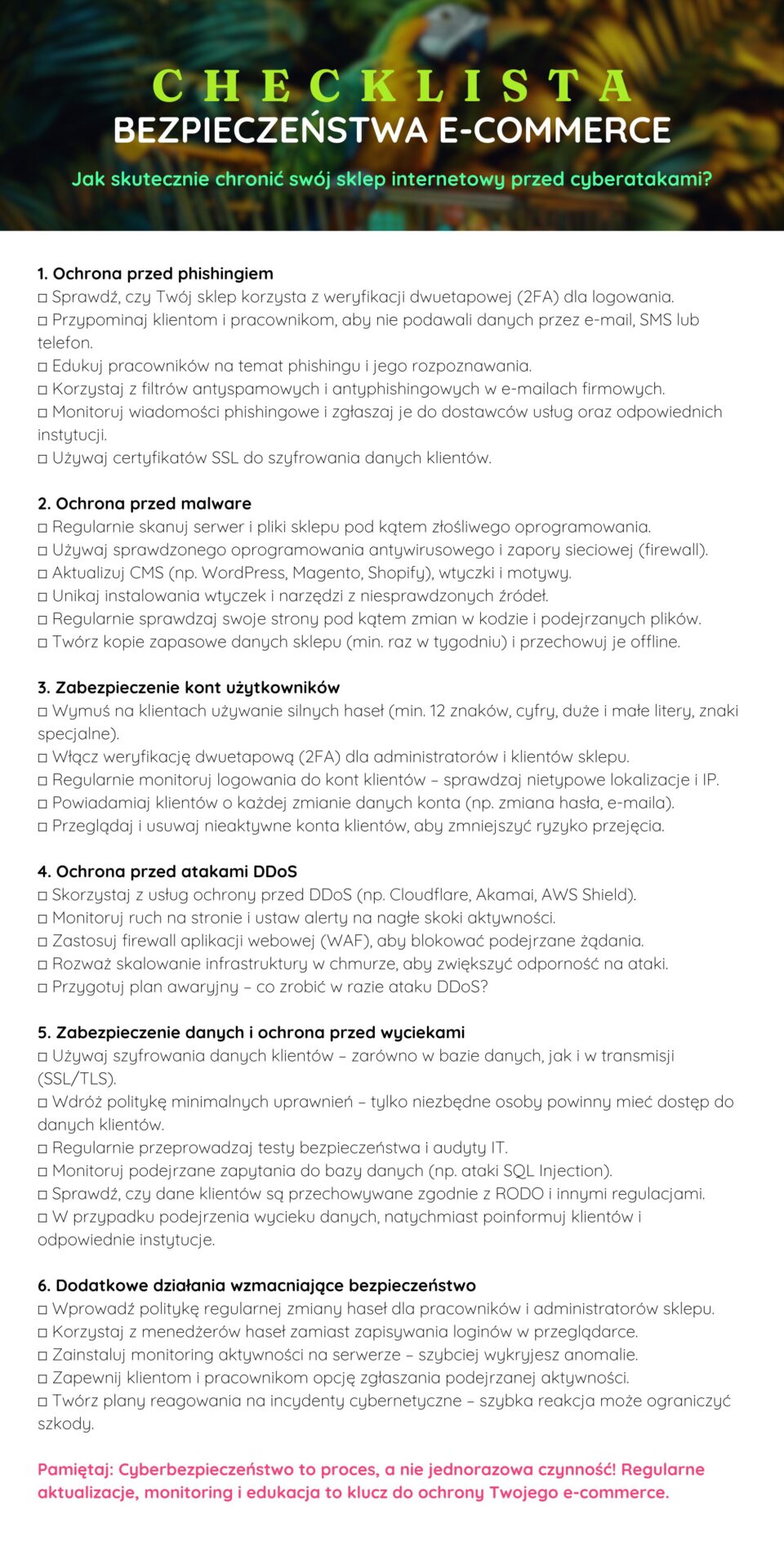

Cyberzagrożenia w e-commerce są realnym problemem, ale można się przed nimi skutecznie bronić. Kluczem jest świadomość, odpowiednie narzędzia oraz regularna aktualizacja zabezpieczeń. Wdroż weryfikację dwuetapową, edukuj klientów i monitoruj działalność sklepu. Bezpieczeństwo to proces, nie jednorazowy wydatek – dbaj o nie, a unikniesz poważnych problemów. Powodzenia!